Pesquisadores encontram novo exploit de zero clique para iPhones usado pela NSO Group

Vulnerabilidade afeta algumas versões anteriores ao iOS 13.2, de acordo com o estudoBy - Liliane Nakagawa, 19 abril 2022 às 20:27

O laboratório de pesquisa acadêmica Citizen Lab descobriu um novo exploit de zero clique do iMessage para instalar o spyware da NSO Group em iPhones de políticos, ativistas catalães e jornalistas.

A vulnerabilidade apelidada de Homage, até então desconhecida, afeta algumas versões anteriores ao iOS 13.2. De acordo com os pesquisadores, o spyware Pegasus foi usado em uma campanha dirigida a pelo menos 65 alvos entre 2017 e 2020, incluindo o exploit Kismet do iMessage e uma falha do WhatsApp.

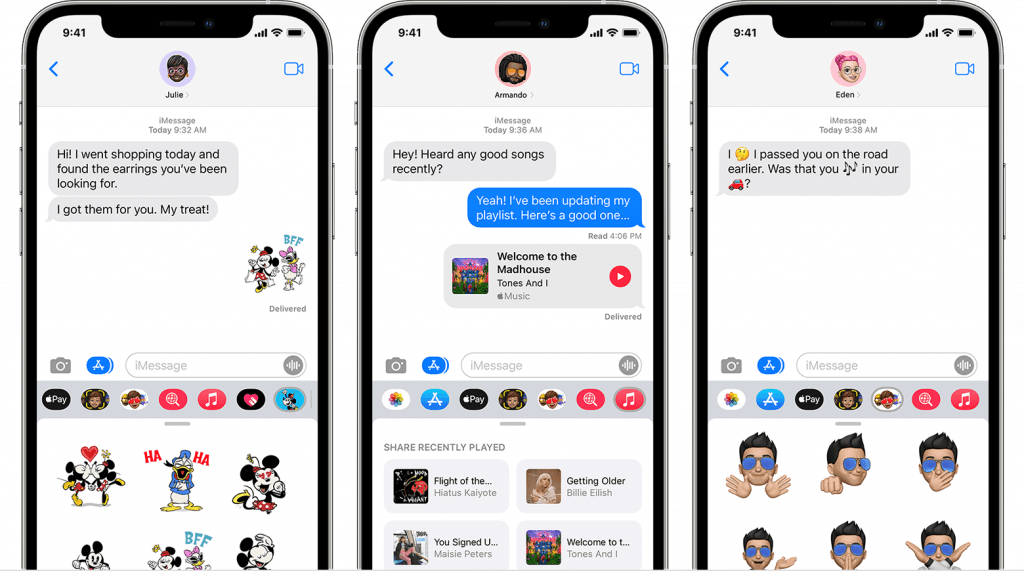

Imagem: Tecmasters

Entre as vítimas do malware, figuram membros catalães do Parlamento Europeu (MEPs), todos os presidentes catalães desde 2010, bem como legisladores, juristas, jornalistas, membros de organizações da sociedade civil e suas famílias, de acordo com o Citizen Lab.

Exploit pode não afetar iPhones atualizados

“Entre os alvos catalães, não vimos nenhum caso de exploração do Homage utilizado contra um dispositivo que executa uma versão do iOS acima do 13.1.3. É possível que a exploração tenha sido corrigida no iOS 13.2”, disseram os pesquisadores do laboratório.

O Citizen Lab adicionou também que não tem conhecimento de exploits de zero clique entre as versões 13.1.3 e 13.5.1 do iOS contra alvos catalães.

Imagem: Apple/Divulgação

Após a descoberta, o laboratório disse ter fornecido à Apple os artefatos forenses necessários para investigar a exploração, adicionando não haver evidência de que clientes da marca que utilizam as últimas versões do sistema operacional de iPhones estejam expostos ao Homage.

“Neste momento, o Laboratório Citizen não está atribuindo conclusivamente estas operações de hacking a um determinado governo, porém uma série de evidências circunstanciais apontam para um forte nexo com uma ou mais entidades dentro do governo espanhol”, acrescentou o Laboratório Citizen.

6/ WILD: while doing #Pegasus forensics, at the 11th hour on this project, @billmarczak actually discovered another NSO iOS Zero-Click 0day!

We call it #Homage

We think it stopped working by 13.2 so if you are updated, you're likely OK.

We notified @apple. pic.twitter.com/cedwp20pVb

— John Scott-Railton (@jsrailton) April 18, 2022

Via BleepingComputer

Comentários