App legítimo da Google Play gravava áudio do celular a cada 15 minutos

O app passou a enviar gravações de áudio de um minuto para um servidor criptografado após ser atualizado na Google PlayBy - Luiz Nogueira, 29 maio 2023 às 9:31

Foi descoberto que um aplicativo, que teve mais de 50 mil downloads na Google Play, gravava áudios do ambiente a cada 15 minutos e enviava para seu desenvolvedor sem o consentimento dos usuários.

A descoberta foi feita pela empresa de segurança ESET e diz respeito ao app iRecorder Screen Recorder, lançado em 2021 como um aplicativo comum, que permitia gravar as telas dos dispositivos Android.

Exatamente 11 meses depois de seu lançamento, em agosto de 2022, o software foi atualizado na Google Play para uma nova versão que ganhou a polêmica funcionalidade, que não só capta o som do ambiente, como também poderia acessar arquivos confidenciais armazenados no dispositivo.

Segundo os pesquisadores, a implementação das funções de espionagem aconteceu a partir da utilização de um código AhMyth, um Trojan de acesso remoto presente em vários apps Android nos últimos anos.

As pesquisas feitas retornaram o mesmo resultado: o iRecorder gravava um minuto de áudio e enviava para um servidor criptografado. “Durante minha análise, o AhRat foi ativamente capaz de exfiltrar dados e gravar o microfone (algumas vezes removi o aplicativo e reinstalei, e o aplicativo sempre se comportou da mesma forma)”, disse Lukas Stefanko, um dos pesquisadores envolvidos na descoberta.

No entanto, ao investigar Coffeeholic Dev, criador do app, pouca coisa foi encontrada. Na verdade, a empresa tem uma série de outros apps, embora nenhum tenha mostrado sinais de que representam qualquer ameaça. Apesar disso, o Google não removeu apenas o software iRecorder, mas também tudo relacionado à empresa de desenvolvimento.

Google Play e a presença de malware

Imagem: Shutterstock

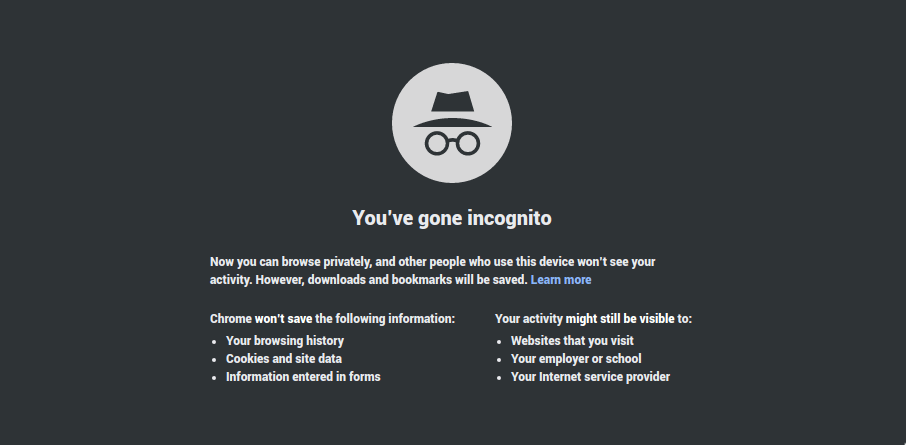

Não é exatamente uma novidade a aparição de um malware nos servidores do Google. Quando isso acontece, a empresa agradece ao pesquisador que encontrou a falha e a retira do ar. No entanto, o curioso aqui é que temos um app que registra ativamente uma base ampla de vítimas e envia seu áudio para invasores.

Por fim, Stefanko cita que não foi possível determinar se o iRecord faz parte de uma campanha ativa de espionagem, já que não foi possível determinar sua finalidade.

“Infelizmente, não temos nenhuma evidência de que o aplicativo foi enviado a um grupo específico de pessoas e, a partir da descrição do app e de pesquisas adicionais (possível vetor de distribuição do aplicativo), não está claro se um grupo específico de pessoas foi direcionado ou não”, revelou.

Isso porque um grupo de ameaças, que está ativo desde 2013, usou o AhMyth para implementar um backdoor em diversos apps Android que visavam militares e funcionários do governo da Índia. No entanto, não há indicações de que eles sejam os responsáveis por espalhar essa ameaça pela Google Play e, portanto, o vetor de infecção permanece incerto.

Via: ARSTechnica

Comentários