Lapsus$ alega negociar código-fonte da Nvidia com interessado

Por enquanto, vazamento pretendido para esta sexta-feira foi adiado, segundo grupoBy - Liliane Nakagawa, 4 março 2022 às 18:05

Após incluir condições relacionadas ao open source e ameaçar o vazamento de 1TB de dados caso elas não fossem atendidas até esta sexta-feira (4), o Lapsus$, grupo que reivindicou o ataque à Nvidia em fevereiro, afirmou em mensagem que está negociando os códigos-fonte roubados com suposto interessado, além de informarem que o vazamento prometido estava, por enquanto, adiado.

Em uma mensagem anterior, o Lapsus$ divulgou em canal no Telegram que está vendendo o bypass LHR (limitações de taxa de hash leve do firmware) da Série RTX 30 da GeForce por, no mínimo, US$ 1 mil além das taxas. O interessado deve enviar uma mensagem direta ao grupo dentro do próprio aplicativo, explica.

O grupo lembrou que “quando o código-fonte for vazado (caso a Nvidia não os ouça)”, as pessoas que acompanham o grupo “poderão fazer o próprio firmware”. Apesar da promessa, os supostos autores não se responsabilizam por quaisquer problemas que isso pode acarretar às máquinas. “Flash é sempre arriscado e como nós dissemos, nós não vamos pré-construir firmwares. Mas vocês terão o código-fonte”, promete o Lapsus$.

Imagem: Tecmasters

Exposição de mais de 71 mil credenciais da Nvidia

De acordo com o serviço de notificação de violação de dados Have I Been Pwned, foram acrescentados dados pertencentes a 71.335 contas comprometidas ao seu banco de dados nesta quarta-feira (2), segundo informações da BleepingComputer.

O Have I Been Pwned disse que o conjunto contém “endereços de e-mail e hashes de senhas da NTLM, muitos dos quais foram posteriormente quebrados e circulados dentro da comunidade de hackers”.

No último 1º de março, a Nvidia confirmou que sua rede foi violada no mês passado e que atacantes tiveram acesso aos dados de login dos funcionários e às informações particulares.

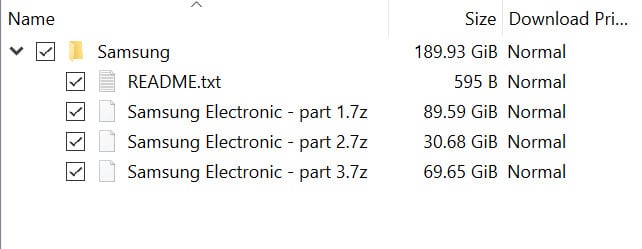

Grupo vaza supostos dados da Samsung

Na quinta-feira (3), ao ‘congelar’ o caso da Nvidia, o Lapsus$ anunciou mais um vazamento de dados confidenciais, que o grupo alega ser da sul-coreana Samsung Electronics. De acordo com a BleepingComputer, 190GB em dados da referida empresa teriam sido vazados no canal do Telegram.

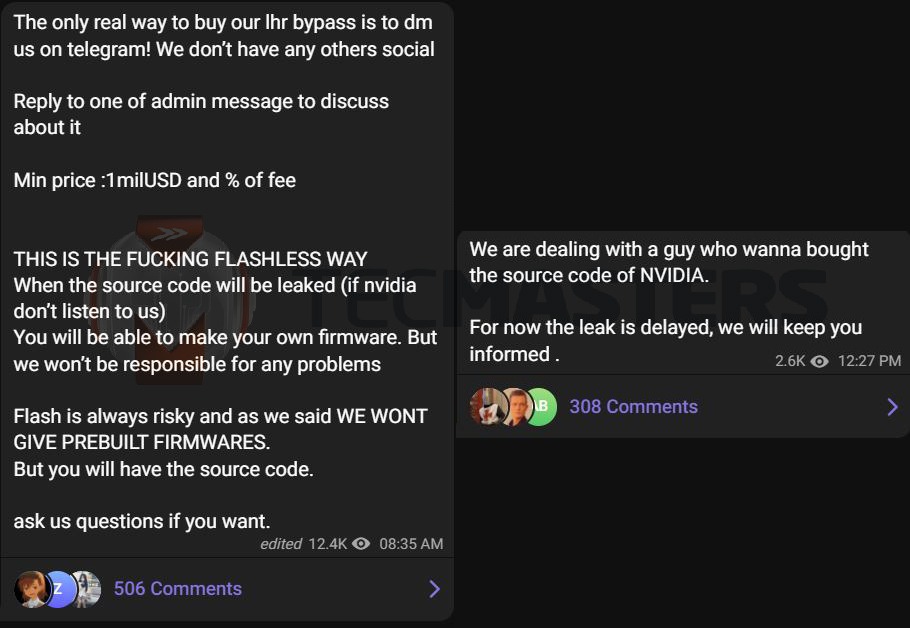

Antes da descrição do conteúdo que seria vazado a seguir, o grupo provocou seus seguidores postando uma print de tela das diretrizes C/C++ de um software da Samsung, visto abaixo.

Imagem: BleepingComputer

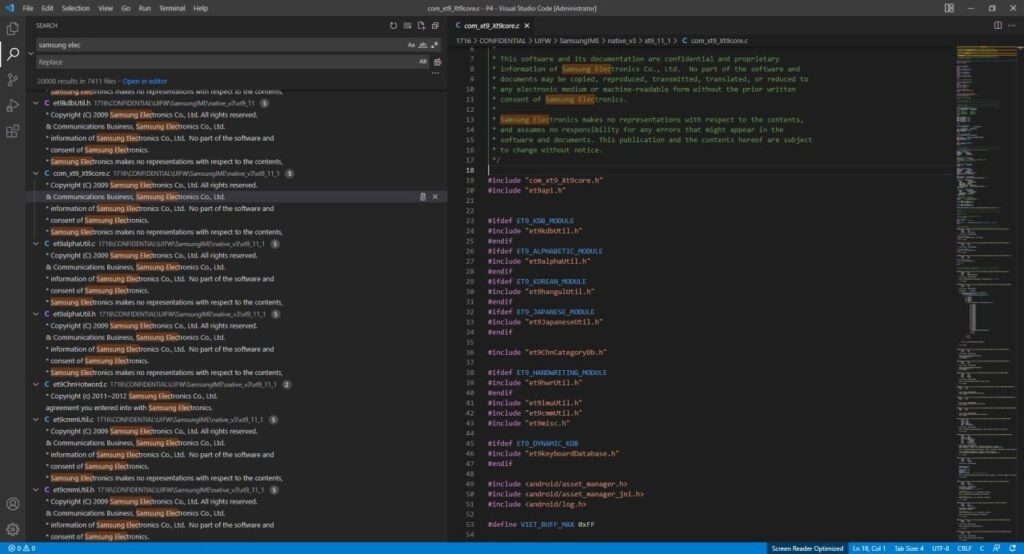

Praticamente 30 minutos depois, o grupo libera uma descrição do conteúdo proveniente de uma violação, alegando ser o “código-fonte confidencial da Samsung”.

Imagem: Tecmasters

- código-fonte para cada Applet Confiável (TA) instalado no ambiente TrustZone da Samsung usado para operações sensíveis (por exemplo, criptografia de hardware, criptografia binária, controle de acesso);

- algoritmos para todas as operações de desbloqueio biométrico;

- código-fonte do bootloader para todos os recentes dispositivos Samsung;

- código-fonte confidencial da Qualcomm;

- código-fonte para os servidores de ativação da Samsung;

- código-fonte completo da tecnologia utilizada para autorizar e autenticar contas Samsung, incluindo APIs e serviços.

Caso os dados acima forem precisos, a Samsung poderá ter grandes danos com a exposição.

Imagem: BleepingComputer

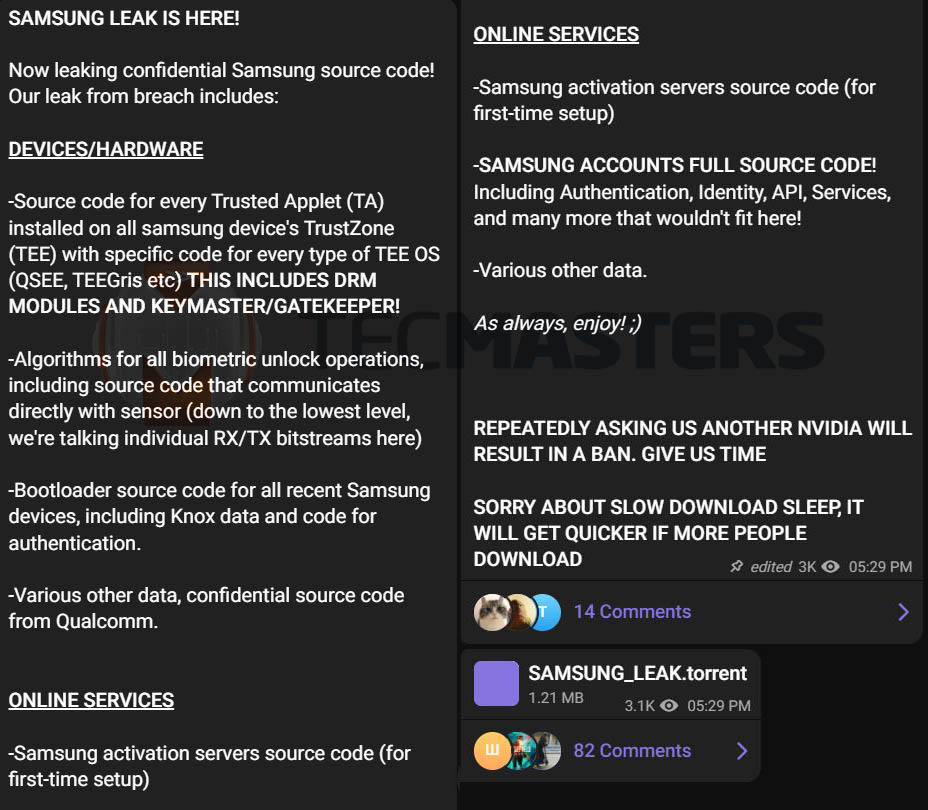

O arquivo acima foi disponibilizado pelo grupo por meio de um torrent, que segundo informações da BleepingComputer, parece ser altamente popular, com mais de 400 peers compartilhando o conteúdo.

Um arquivo readme, incluso no torrent, contém uma breve descrição do conteúdo para quem baixou os três arquivos compactados.

- A Parte 1 contém um dump de código-fonte e dados relacionados à Segurança/Defesa/Knox/Bootloader/TrustedApps e vários outros itens;

- A Parte 2 contém uma lixeira de código-fonte e dados relacionados à segurança de dispositivos e criptografia;

- A Parte 3 contém vários repositórios GitHub da Samsung: engenharia de defesa móvel, back-end de conta Samsung, credenciais de back-end/front-end Samsung e SES (Bixby, SmartThings, loja).

Até o momento, não se sabe se o Lapsus$ entrou em contato com Samsung para pedir o resgate dos dados, como repetidamente alegam ter feito com a Nvidia.

Comentários